Android : acaba de salir nuevo software espía vinculado a Rusia y toma el control de la cámara y los micrófonos

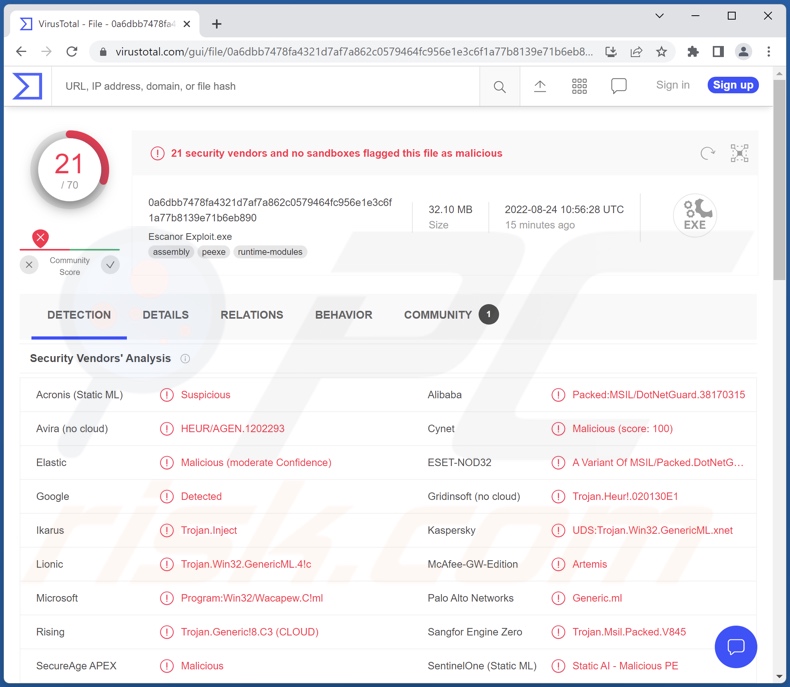

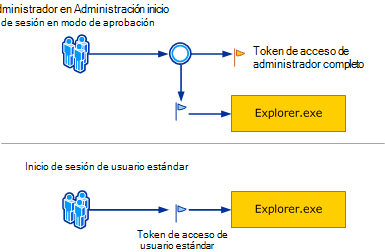

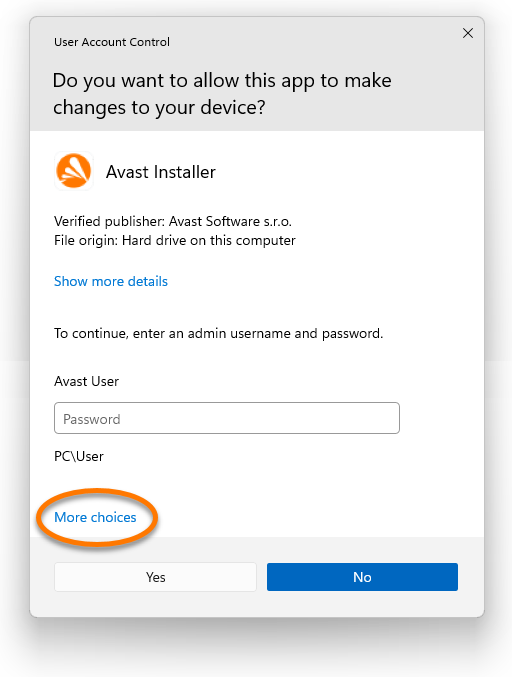

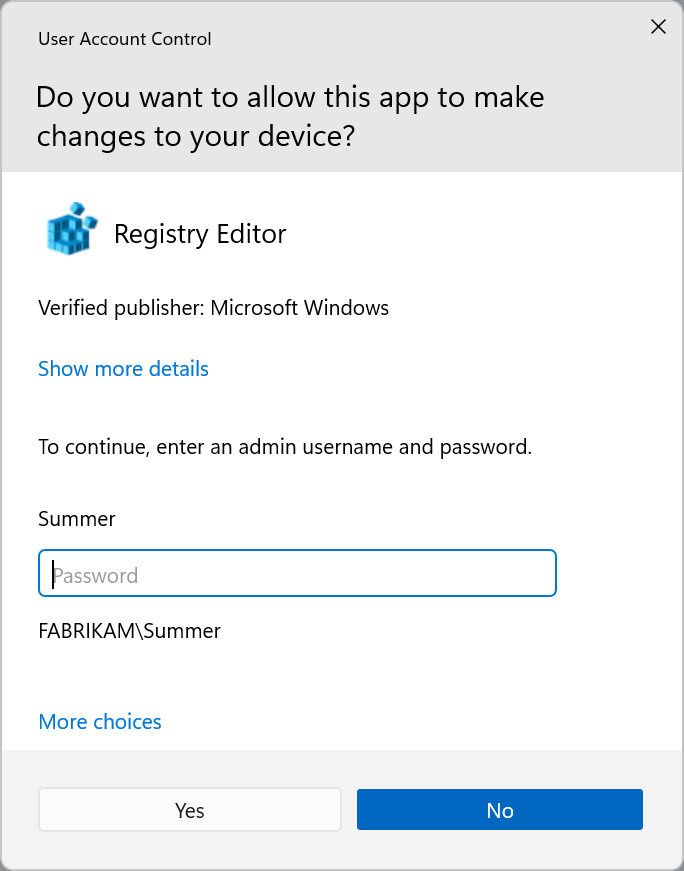

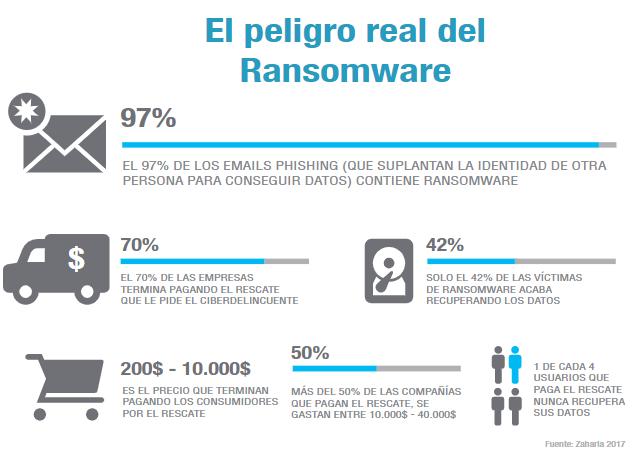

Identificación y exploración de tendencias en el incremento, tipos de impactos y efectos del malware - Electrónica

INFOBLOX: El ransomware, una actividad cada vez más lucrativa para los ciberdelincuentes - Noticias - Actualidad para Asociación @aslan